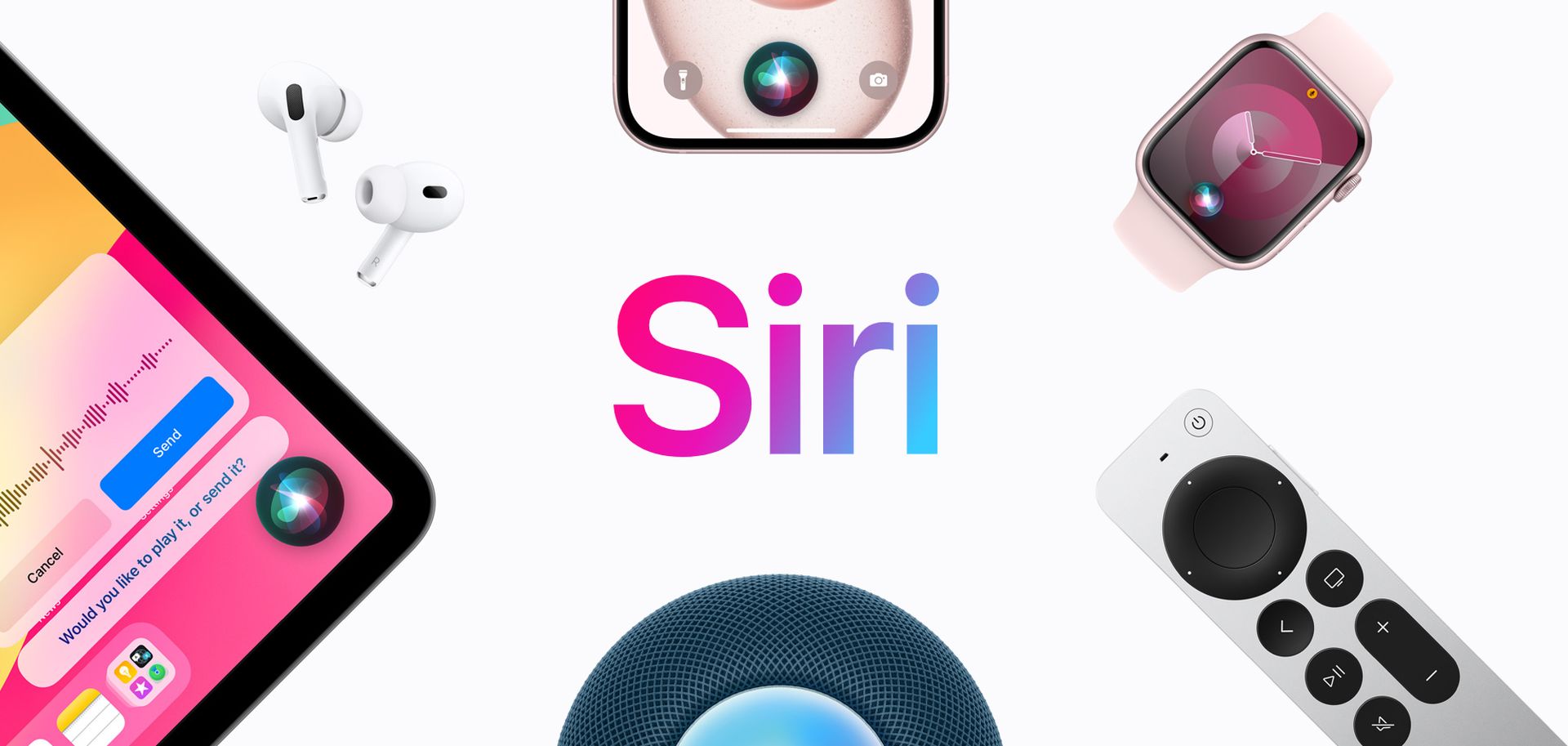

Apple hat gerade ein dringendes Sicherheitsupdate veröffentlicht, um Spyware-Probleme im Zusammenhang mit iMessage zu beheben. Wir empfehlen Ihnen, Ihre Geräte jetzt zu aktualisieren. Diese Sicherheitslücke gefährdete alle iPhones, iPads, Macs und Apple Watches.

Aktualisieren Sie jetzt Ihre Apple-Geräte

Nach der Untersuchung eines mit Pegasus-Spyware infizierten Telefons, das einem saudischen Dissidenten gehörte, enthüllte Citizen Lab die Existenz einer Sicherheitslücke in iOS, iPadOS und macOS. Bei ihren Recherchen fanden die Forscher heraus, dass die NSO Group, ein israelisches Technologieunternehmen, einen Zero-Click-Exploit in iMessage verwendet, um das Zielgerät zu infizieren.

„Diese Spyware kann alles, was ein iPhone-Benutzer auf seinem Gerät tun kann, und noch mehr.“ Ivan Krstić, Chief Security Engineering and Architecture Officer von Apple, kommentierte: „Angriffe wie die beschriebenen sind sehr ausgefeilt, kosten Millionen von Dollar in der Entwicklung, haben oft eine kurze Haltbarkeit und werden verwendet, um bestimmte Personen anzugreifen.“

John Scott-Railton, Forscher am Citizen Lab

Diese Art von Exploit erfordert keine Benutzereingaben, da sie auf der natürlichen menschlichen Neugier beruht, Objekte zu erforschen und zu lernen, die auf der ganzen Welt zu finden sind. Es wird durch die Beobachtung eines Objekts oder einer Situation ausgelöst, die eine Person dazu bringt, mehr darüber zu erfahren. In diesem Fall musste NSO einfach eine Nachricht über iMessage anhängen und dabei eine Schwachstelle in ihrem Code ausnutzen, die sie für den Empfänger unsichtbar machte, ohne dass der Empfänger verdächtige Aktivitäten bemerkte.

Apple hat Spyware-Sicherheitsprobleme im Zusammenhang mit iMessage behoben

Wenn eine Sicherheitsfirma eine solche Merkwürdigkeit entdeckt, wird sie als Sicherheits- und Verantwortungsmaßnahme an das verantwortliche Unternehmen gewarnt, um eine weitere Verbreitung zu verhindern. Dieser Ansatz stellt sicher, dass das Problem angegangen wird, bevor es allgemein bekannt wird. Durch die Aktualisierung von CVE-2021-30860 hat das Unternehmen dieses Problem bereits gelöst.

Daher ist laut Apples Bericht zur Behebung dieses Problems mindestens iOS 14.8, iPad OS 14.8, watchOS 7.6.2, macOS Big Sur 11.6 und das Sicherheitsupdate 2021-005 für macOS Catalina erforderlich.